En los últimos cinco años se está registrando un incremento alarmante de casos de ataques informáticos, como el famoso virus ‘Wanna Cry’, tanto a empresas como a la administración pública, llegando el pasado año a registrar más de 105.000 ciberataques, el doble que en 2015 y cinco veces más que en 2014, según palabras del ministro del Interior, Juan Ignacio Zoido en la última edición del Salón Internacional de Tecnologías de Seguridad Nacional, HOMSEC 2017.

Esto está causando a las empresas grandes pérdidas económicas, interrupciones de servicio y una gran preocupación social. Estas pérdidas económicas se estiman en aproximadamente 265 Millones de Euros a nivel global, pero no son la principal preocupación de las empresas, si no los daños a la reputación (29%), el tiempo de gestión invertido en gestionarlos (26%), la pérdida de clientes por desconfianza (16,4%) y los costes de respuesta y limpieza tras el ataque (12%) según el último Internacional Business Report de Grant Thornton.

Además de la seguridad de los sistemas de información más enfocada a mecanismos de protección perimetral, necesaria para evitar ataques como los famosos DDoS, otro de los grandes focos que deben poner las organizaciones está en el propio desarrollo de sus aplicaciones informáticas, y es que, según datos expuestos en el último IBM Security Summit del 2016, un 60% de los ciberataques se cometen desde dentro.

Con frecuencia las compañías de desarrollo realizan la implementación y diseño de software orientándose únicamente a la funcionalidad del mismo, sin tener en cuenta un modelo integrado que aplique prácticas o actividades preventivas de seguridad durante todas las fases del desarrollo y más ampliamente, a lo largo de todo el ciclo de vida del producto, posponiéndose la identificación de vulnerabilidades a cuando el software ya está terminado.

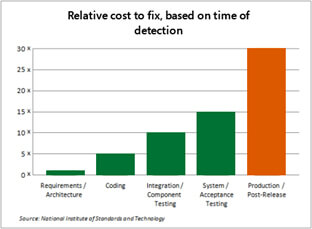

Como es lógico, a medida que el ciclo de desarrollo de ese software avanza, la resolución de vulnerabilidades se hace más costosa, llegando a ser hasta 30 veces más caro resolverlo en la fase de producción, según el National Institute of Standars and Technology.

Modelo de desarrollo de software seguro

Desarrollar un software seguro desde las fases iniciales, así como la detección de vulnerabilidades durante la fase de desarrollo de software, garantiza la reducción de ataques maliciosos y las consecuentes pérdidas económicas o de reputación corporativa de las empresas.

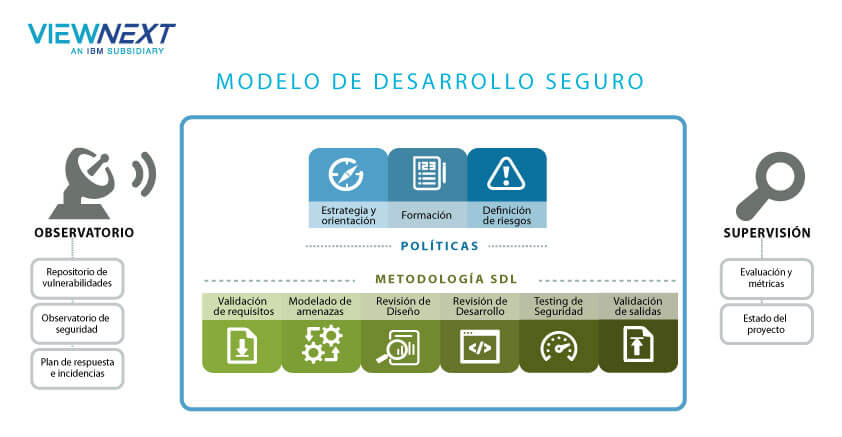

La utilización de un modelo de desarrollo seguro que incluya como uno de sus ejes principales, un ciclo de vida de desarrollo seguro (S-SDLC – Secure Software Development LifeCycle), contribuye a minimizar las posibilidades de ataques o intrusiones y a permitir una eficiente identificación y resolución de vulnerabilidades durante el proceso de construcción de software, manteniendo un enfoque de retrospectiva y mejora continua del mismo.

Las actividades que comprende un ciclo de vida de desarrollo seguro van en paralelo a la propia evolución del desarrollo del software, garantizando así su seguridad en cada fase. (Ver infografía)

En los modelos más avanzados, como el que ha definido Viewnext en colaboración con la Universidad de Extremadura a través de la Cátedra sobre seguridad y auditoría de sistemas software, complementariamente a la propia metodología de desarrollo seguro, se establecen además:

⦁ Políticas para la definición de directrices globales y unificar las estrategias de seguridad llevadas a cabo en el progreso de un proyecto de software.

⦁ Supervisión de incidencias operativas y vulnerabilidades para asegurar la integridad de los procesos del modelo de desarrollo seguro.

⦁ Observatorio, cuyo objetivo es identificar y dar respuesta a las vulnerabilidades desconocidas hasta hoy e incorporarlas al repositorio de amenazas.

¿Cuándo usar un modelo S-SDLC?

Aunque es recomendable, no todos los desarrollos de software necesitan usar un modelo, S-SDLC, esto dependerá del grado de amenaza al que está expuesta la aplicación y el impacto que suponga en la compañía un incidente de seguridad. (Ver infografía)

Hazte la siguiente pregunta ¿Si mi aplicación es vulnerable, corre peligro mi negocio?.